De la sécurité informatique à la résilience numérique : cinquante ans d’évolution des risques, un défi majeur pour les sites industriels

“Pour bien comprendre où nous allons, voyons d’où nous venons.” Cette formule résume à elle seule le demi-siècle d’évolution de la prise en compte des risques informatiques. En cinquante ans, nous sommes passés d’une informatique centralisée, perçue comme un outil technique isolé, à un écosystème numérique ouvert, interconnecté et stratégique, où l’information est devenue un actif vital de l’entreprise avec un grand besoin de souveraineté. Cette mutation est particulièrement visible dans les sites industriels, où la convergence entre systèmes d’information (IT information technology) et systèmes industriels (OT operational technology) redéfinit en profondeur la notion même de risque.

-

De l’informa(tisa)tion à la connaissance : la valeur croissante de l’information

Dans les années 1970–1980, l’informatique d’entreprise repose sur des architectures fermées, centralisées, essentiellement dédiées à la collecte et au traitement de données. Le risque est alors majoritairement matériel : perte de serveurs, dégradation de supports, indisponibilité de machines.

La priorité est relativement simple : sauvegarder les données ainsi que les paramètres au sens large permettant de repartir suite à un sinistre et après remplacement des matériels.

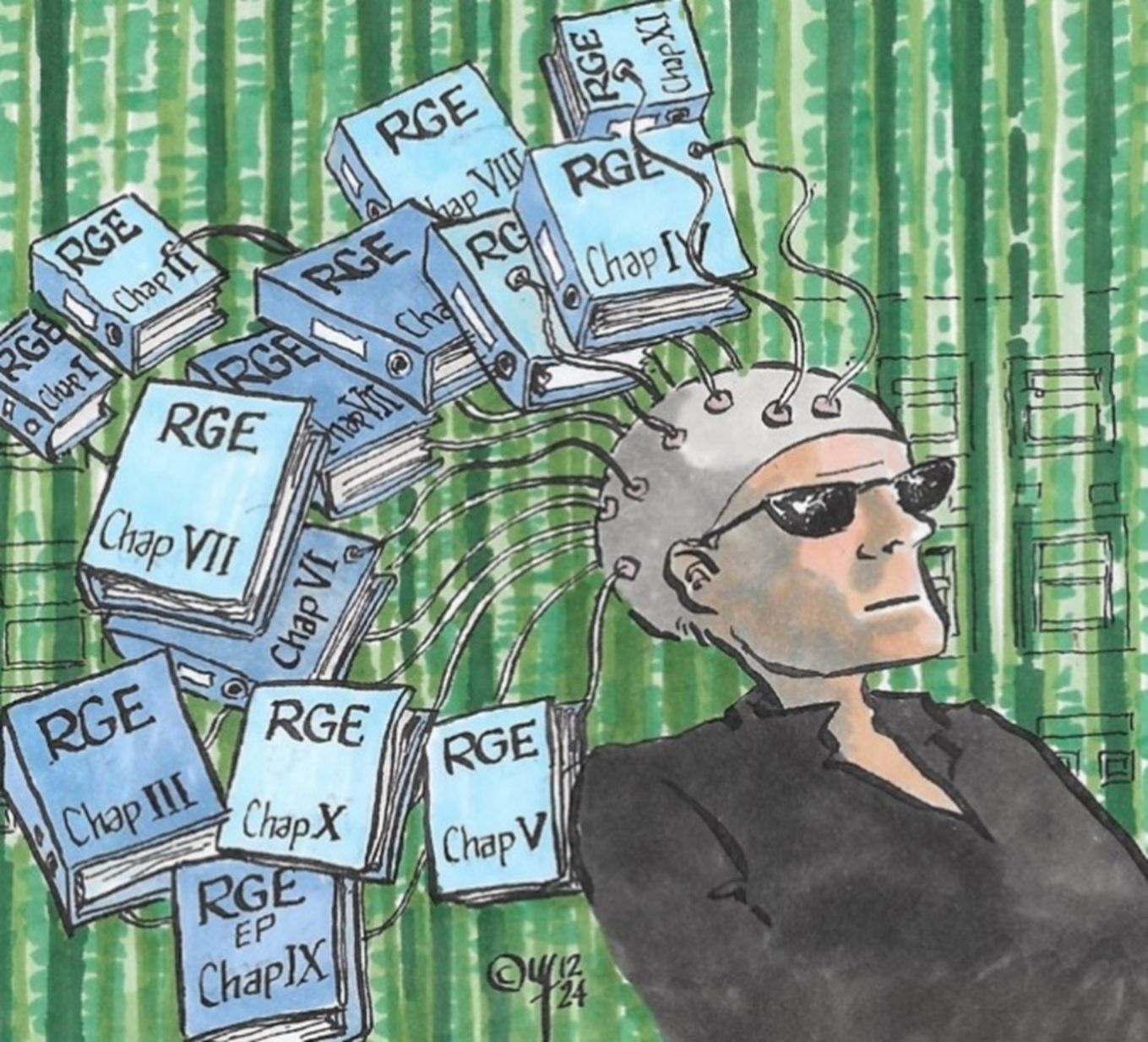

Progressivement, la donnée brute est devenue information voire connaissance. L’enjeu n’est plus seulement de stocker mais d’exploiter la donnée. Les bases de données relationnelles, les ERP, puis les systèmes analytiques, le big data et désormais l’IA modifient la nature du risque : la perte n’est plus uniquement physique, elle devient immatérielle et stratégique.

Pour les sites industriels, cette évolution s’est traduite par l’intégration des systèmes de gestion de production (MES Manufacturing Execution System), de maintenance et de logistique. La donnée industrielle – cadences, paramètres de production, formules, plans – devient un actif à forte valeur ajoutée.

-

D’une vision statique à une approche dynamique et globale

Pendant longtemps, la sécurité informatique s’est limitée à une logique d’audit ponctuel : contrôle des accès, vérification des infrastructures, conformité des applications.

Aujourd’hui, l’approche est dynamique et globale. Les architectures sont ouvertes, interconnectées, distribuées. Le cloud, les environnements virtualisés et conteneurisés ont remplacé les infrastructures fermées et les frontières étanches ont disparu.

Dans les sites industriels, la convergence IT/OT illustre parfaitement cette transformation. Les automates programmables industriels (PLC Programmable Logic Controller), les systèmes SCADA (Supervisory Control And Data Acquisition) et les réseaux industriels ne sont plus isolés et communiquent désormais avec les systèmes d’information de l’entreprise, parfois même avec des plateformes externes.

Depuis plusieurs années l’ANSSI (Agence nationale de sécurité des systèmes d’information) publie des guides spécifiques à la sécurité des systèmes industriels (SSI/ICS), notamment pour les opérateurs d’importance vitale (OIV) et les opérateurs de services essentiels (OSE). Ses recommandations visent à réduire les risques liés à cette convergence IT/OT et à renforcer la résilience des installations.

Les recommandations de l’ANSSI illustrent cette prise de conscience que les systèmes industriels sont devenus des cibles prioritaires. Les attaques ne visent plus seulement l’indisponibilité mais aussi l’intégrité et la confidentialité.

-

Du triptyque DIC (Disponibilité, Intégrité, Confidentialité) à l’exigence probatoire

Historiquement, la sécurité s’articulait essentiellement autour de la disponibilité et de l’intégrité. L’objectif était d’éviter l’arrêt de production ou la corruption de données.

Aujourd’hui, le modèle s’est enrichi :

- Disponibilité

- Intégrité

- Confidentialité

- Preuve et traçabilité

La confidentialité est devenue centrale avec la montée en puissance des réglementations. Ainsi le RGPD ou règlement général sur la protection des données encadre la collecte, le traitement et la protection des données personnelles au sein de l’Union européenne. De plus le règlement eIDAS traite à la fois de l’identité numérique du citoyen européen et encadre la valeur juridique des échanges électroniques au sein de l’Union européenne grâce à une organisation rigoureuse et exigeante des services de confiance (signature électronique, archivage électronique, horodatage, recommandé électronique, …) et des prestataires associés. Dans son évolution de 2024, le règlement eIDAS renforce la valeur juridique de la preuve numérique. Pour un site industriel, cela signifie que les journaux d’événements, les traces de maintenance, les données de production doivent non seulement être protégés, mais également conservés de manière probante.

Ces deux règlement structurent la gouvernance des risques numériques modernes sans oublier la directive européenne NIS2 (Network and Information Security 2) adoptée en 2022 visant à renforcer le niveau global de cybersécurité dans l’Union européenne.

-

Du simple backup à la gestion du cycle de vie des informations

Autre mutation majeure : la valeur de l’information fluctue dans le temps. Une donnée de production peut être stratégique au moment de sa création, puis devenir une simple archive réglementaire, voire une preuve juridique.

La gestion du cycle de vie des informations vise à gérer cette évolution et à adapter le niveau de protection à la valeur de la donnée. Elle impose :

- Une disponibilité adaptée (de la protection standard à la haute disponibilité)

- Une intégrité contrôlée, voire reconstructible

- Une confidentialité graduée

- Une traçabilité durable

Dans l’industrie, cela implique de conserver des données techniques pendant des décennies (aéronautique, énergie, pharmaceutique), parfois bien au-delà de la durée de vie des systèmes qui les ont produites comme pour le nucléaire.

-

De la faute à la non-conformité : transformation de la responsabilité

Une autre évolution structurante concerne la mutation du régime de responsabilité.

Au début était la faute et la démonstration du préjudice et du lien de causalité.

Puis fut la responsabilité du fait des choses et du défaut de conseils.

Ensuite vint la création d’un risque et l’indemnisation des lésés.

Et maintenant le défaut de conformité à une “norme” et la sanction du marché ou du régulateur.

Ce qui précède nous envoie à une évolution du droit de la responsabilité qui marque le passage d’une logique fondée sur la faute prouvée, à une logique fondée sur la création d’un risque. Ainsi même en l’absence de faute, celui qui crée un risque peut devoir indemniser, avec pour conséquence une indemnisation facilitée des victimes.

Avec les systèmes d’information :

- Exploiter un réseau interconnecté crée un risque

- Traiter des données crée un risque

- Connecter des systèmes industriels à Internet crée un risque

Ainsi la responsabilité ne repose plus uniquement sur la démonstration d’une erreur, mais sur le simple fait d’avoir créé ou maintenu une situation génératrice de risque.

Enfin la responsabilité peut être engagée simplement parce que l’entreprise n’a pas respecté une norme ou une obligation réglementaire (NIS2, RGPD, etc.), indépendamment même de la survenance d’un dommage majeur.

De ce fait les sites industriels classés ou d’importance vitale sont soumis à des obligations renforcées. La cybersécurité devient un véritable élément de gouvernance.

-

De la sinistralité matérielle à l’explosion de l’immatériel

Au cours des dernières décennies on a également pu observer un autre basculement : la nature des pertes car nous sommes passés d’une quantification des pertes assise sur le matériel à une sinistralité immatérielle.

En effet, autrefois, les sinistres concernaient bâtiments, matériels, supports physiques et désormais, les pertes sont majoritairement immatérielles avec :

- Logiciels

- Données

- Flux financiers

- Propriété intellectuelle : brevets, licences, …

- Image de marque

- …

En 2010 l’attaque Stuxnet a marqué un tournant dans la mesure où pour la première fois, un malware visait directement un système industriel avec des conséquences physiques. Rappelons que son objectif était le sabotage des installations industrielles en ciblant directement des automates programmables (PLC). Elle a démontré que la frontière entre cyber et monde réel était abolie.

Dans un site industriel, une attaque peut ainsi provoquer sans que cette liste soit exhaustive :

- Arrêt de production

- Altération de recettes

- Défauts produits

- Risques environnementaux

- Atteinte à la réputation

-

Cartographie et management global des risques

La gestion moderne des risques ne se limite plus à l’informatique. Elle s’inscrit dans une approche globale :

- Risques stratégiques – comprennent les risques relatifs aux modifications des priorités clients, aux menaces de concurrents traditionnels et émergents, aux nouvelles technologies, aux évolutions des canaux et réseaux de distribution, aux bouleversements économiques et géopolitiques mondiaux, aux modifications légales et réglementaires et aux autres migrations des modèles de bénéfices du secteur qui menacent la valeur actuelle d’une entreprise.

- Risques financiers – comprennent les risques du marché relatifs à la volatilité des taux d’intérêt, des taux de change, du prix des produits de base et des actions, les risques de crédit et de non-règlement dus aux contreparties défaillantes, les risques de liquidité/financement relatifs aux coûts engendrés par la maintenance de situations financières variées et les risques de conformité financière.

- Risques opérationnels – comprennent les risques relatifs aux personnes clés et à la planification des remplacements, aux ressources humaines et à l’emploi, aux systèmes informatiques, à la comptabilité, aux systèmes d’audit et de contrôle, au respect des réglementations et aux interruptions de l’approvisionnement.

- Risques aléatoires – comprennent les risques relatifs aux catastrophes naturelles, à la responsabilité civile, à la baisse de valeur des actifs matériels, à l’interruption de l’activité, aux retraits et à l’intégrité des produits et à la responsabilité de la direction.

Les systèmes d’information traversent l’ensemble de ces catégories. Ils sont devenus un multiplicateur de risques : amplification du nombre de réclamations, augmentation de la gravité des sinistres, complexité accrue des mises en cause.

Dans l’industrie, la dépendance à des technologies complexes, la connexion nécessaire au monde extérieur, l’externalisation partielle des services et la concentration des données accentuent encore cette exposition.

-

Les enjeux spécifiques des sites industriels

Les sites industriels cumulent plusieurs vulnérabilités :

- Convergence IT/OT : des systèmes historiquement isolés désormais interconnectés.

- Longévité des équipements : des automates parfois en service depuis vingt ans, difficile à faire évoluer

- Continuité d’activité impérative : l’arrêt d’une chaîne peut coûter des millions d’euros par jour.

- Exigences réglementaires accrues.

- Risque systémique : une attaque peut impacter toute une chaîne d’approvisionnement.

La question centrale devient alors : comment gérer l’information tout en alignant sa valeur variable avec les objectifs de sécurité et de performance ? Cela revient à adapter le niveau de protection, de disponibilité et d’investissement à la valeur réelle de l’information, qui bien sûr évolue dans le temps.

Il s’agit en fait de passer d’une sécurité uniforme à une sécurité différenciée, dynamique et pilotée par la valeur.

Conclusion : vers une culture de résilience

En un demi-siècle, la prise en compte des risques informatiques est passée :

- d’une logique matérielle à une économie de l’immatériel,

- d’une approche technique à une gouvernance stratégique,

- d’une réaction à des incidents à une anticipation systémique,

- d’une simple sécurité informatique à une véritable gestion des risques des systèmes d’information interconnectés.

Pour les sites industriels, cette évolution impose un changement culturel profond. Il ne s’agit plus seulement de protéger des machines, mais de garantir la résilience d’un écosystème numérique complexe, où chaque donnée peut devenir critique, chaque faille systémique et chaque incident stratégique.

La cybersécurité industrielle n’est plus une option. Elle est devenue un pilier de la souveraineté économique, de la continuité d’activité et de la confiance des marchés. Et si le demi-siècle écoulé nous a appris une chose, c’est que le risque n’a pas disparu : il s’est transformé. La capacité des organisations industrielles à comprendre cette transformation déterminera leur solidité dans les décennies à venir sans oublier leur capaciter à anticiper de nouvelles évolutions comme celles provoquées par l’arrivée prochaine de l’informatique quantique.